Nelle ultime settimane un numero sempre maggiore di utenti ha abbandonato Twitter per passare ad un altro social network, Mastodon.

Molti analisti, sia OSInt sia CTI, hanno iniziato a spostarsi in una delle molte varie istanze presenti.

Anche noi abbiamo iniziato a prendere confidenza con questo nuovo ambiente, con lo scopo di capire come effettuare attività di raccolta informazioni, ai fini di OSINT: questo ad esempio è il mio profilo.

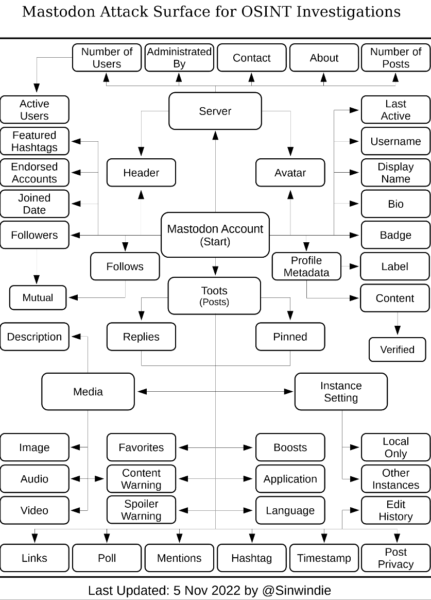

La superficie d’attacco

La prima riflessione che possiamo fare fin da subito riguarda il fatto che, come altri social network del genere, anche qui è possibile raccogliere parecchie informazioni sul conto degli utenti.

Sinwindie, nel suo repository Github ha già predisposto la scheda dedicata a Mastodon, nella quale indica le possibili superfici di attacco utili in caso di investigazioni OSINT.

I primi tool per la raccolta informazioni

Questi sono i primi script utili che stiamo testando online

E’ uno script javascript che permette di cercare i profili sulle istanze di Mastodon.

Lo potete trovare disponibile al seguente URL: https://seintpl.github.io/imagstodon/

Il suo funzionamento è piuttosto intuitivo: Inserito un nickname, verranno visualizzate le immagini profilo registrate da quell’utente, presente su un’istanza Mastodon.

Lo script Masto, sviluppato da Osint Tactical, fornisce informazioni/intelligence sugli utenti di Mastodon.social e sulle istanze di fediverse (server).

https://github.com/C3n7ral051nt4g3ncy/Masto

Masto permette di:

- Trovare l’ID utente

- Trovare lo username tra piú istanze anche senza accedere al sistema

- Verificare se l’utente è un bot

- Verificare se l’account è un gruppo

- Verificare se l’account è bloccato

- Verificare se l’utente ha scelto di essere elencato nella directory del profilo

- Ottenere la data di creazione del profilo

- Ottenere il numero di follower e following

- Ottenere il numero di messaggi

- molto altro!

https://github.com/jakecreps/tootfarm

Uno strumento OSInt che raccoglie istanze fediverse dal federal feed di Mastodon e le salva per analisi future. (utile probabilmente per arricchire l’elenco utilizzato da Imagstodon).

Comunità

La comunità di esperti Osint già presente in mastodon é piuttosto ricca.

Qui e qui trovate molti analisti OSInt (e non) che potrebbe valere la pena seguire.

Lascia un commento